Comment Supprimer ExtenBro ?

Introduction

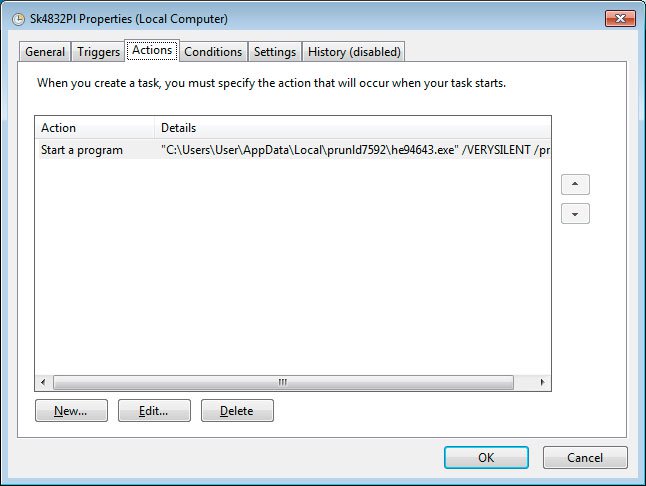

ExtenBro est un cheval de Troie modifiant les DNS qui empêche les utilisateurs d’accéder aux sites de sécurité afin de les empêcher de télécharger un logiciel antivirus. Une fois installé, une tâche planifiée sera créée qui lancera automatiquement le cheval de Troie au démarrage.

Une fois démarré, ExtenBro modifiera les paramètres DNS d’un ordinateur pour utiliser les serveurs DNS suivants:

- 45.86.180.227

- 185.162.93.213

- 116.203.6.218

- 185.130.104.222

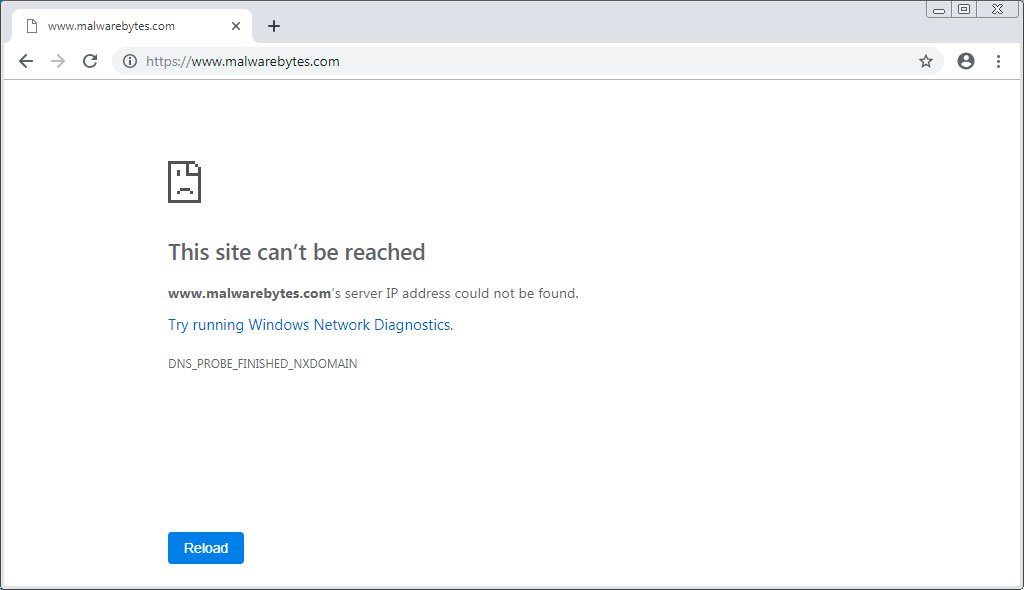

Lorsqu’un ordinateur est configuré sur ces serveurs DNS, ils ne pourront plus se connecter aux sites associés à des logiciels de sécurité bien connus. Dans nos tests, nous avons remarqué que les domaines suivants étaient bloqués :

- avast.com

- avg.com

- bitdefender.com

- kaspersky.com

- malwarebytes.com

- sophos.com

Lors de la tentative de connexion à ces sites, le navigateur affichera une erreur similaire au message suivant :

L’adresse IP du serveur de www.malwarebytes.com est introuvable.

Essayez d’exécuter Windows Diagnostics réseau.

DNS_PROBE_FINISHED_NXDOMAIN

Ce cheval de Troie ajoutera également un certificat racine au magasin de certificats Windows. Cela lui permet de surveiller le trafic chiffré lorsqu’un utilisateur infecté navigue sur le Web.

Comment ExtenBro a-t-il été installé sur mon ordinateur?

ExtenBro est généralement fourni avec et installé par des programmes gratuits qui ne révèlent pas facilement que d’autres logiciels seraient installés en même temps. Par conséquent, il est important que vous accordiez une attention particulière aux contrats de licence et aux écrans d’installation lors de toute installation en dehors d’Internet. Si un écran d’installation vous propose des options d’installation Personnalisées ou Avancées , il est judicieux de les sélectionner car elles indiqueront généralement quels logiciels tiers seront également installés. En outre, si le contrat de licence ou les écrans d’installation indiquent qu’ils vont installer une barre d’outils ou un autre logiciel publicitaire indésirable, il est conseillé d’annuler immédiatement l’installation et de ne pas utiliser le logiciel gratuit.

Si vous ne savez pas comment ExtenBro a été installé sur votre ordinateur, il est fort probable qu’il ait été installé via un ensemble de logiciels publicitaires. Comme ce programme est installé sans votre permission, vous empêche d’accéder aux sites et installe un certificat racine, vous devez le supprimer. Pour supprimer ExtenBro, vous pouvez utiliser le guide de suppression ci-dessous pour l’enlever gratuitement.

Comment supprimer ExtenBro DNS Changer ?

- Ce guide de suppression peut sembler compliqué en raison du nombre d’étapes et des nombreux programmes qui seront utilisés. N’ayez crainte, il a été écrit de façon a ce que tout soit très clair et accessible aux plus grand nombre. Avant d’utiliser ce guide, nous vous conseillons de le lire une fois et de télécharger tous les outils nécessaires sur votre bureau. Après cela, imprimez cette page car vous devrez peut-être fermer la fenêtre de votre navigateur ou redémarrer votre ordinateur.

- Pour mettre fin aux programmes susceptibles d’interférer avec le processus de suppression, vous devez d’abord télécharger le programme Rkill. Rkill recherchera sur votre ordinateur les logiciels malveillants actifs et tentera de les supprimer afin qu’elles ne nuisent pas au processus de suppression. Pour ce faire, veuillez télécharger RKill sur votre bureau à partir du lien suivant :

RKill 0.00 KB 46 downloads

RKill est un programme gratuit développé par Laurence Abrams (BleepingComputer)…Une fois sur la page de téléchargement, cliquez sur le bouton « Télécharger maintenant iExplore.exe« . Lorsque le système vous demande où le sauvegarder, sauvegardez-le sur votre bureau.

Une fois le fichier téléchargé, double-cliquez sur l’icône iExplore.exe afin de tenter automatiquement de stopper tous les processus associés à ExtenBro DNS Changing Trojan et d’autres logiciels malveillants. Veuillez patienter pendant que le programme recherche divers programmes malveillants et les termine. Une fois l’opération terminée, la fenêtre noire se ferme automatiquement et un rapport. Consultez le rapport, puis fermez-le pour pouvoir passer à l’étape suivante. Si vous rencontrez des problèmes pour exécuter RKill, vous pouvez télécharger les autres versions renommées de RKill à partir de la page de téléchargement de rkill. Tous les fichiers sont des copies renommées de RKill, que vous pouvez essayer à la place. Veuillez noter que la page de téléchargement s’ouvrira dans une nouvelle fenêtre ou un nouvel onglet du navigateur.

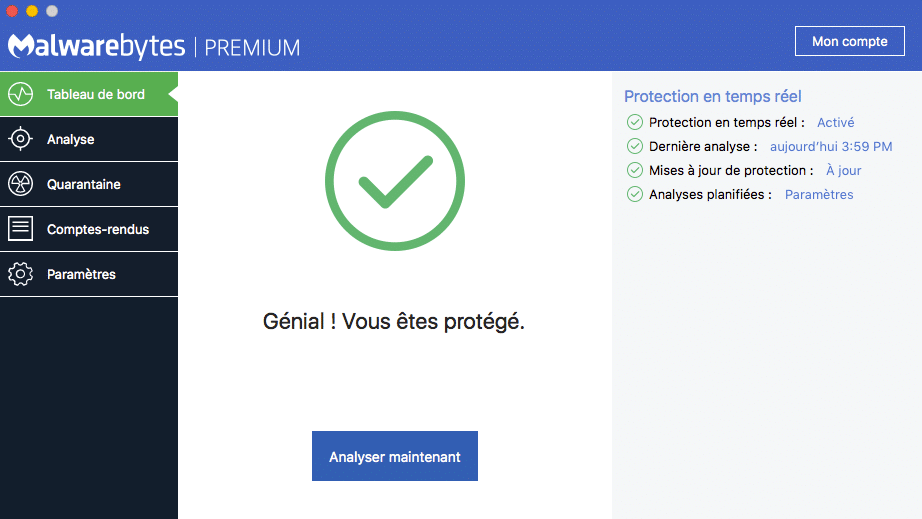

À ce stade, vous devez télécharger Malwarebytes Anti-Malware, ou MBAM, pour analyser votre ordinateur et détecter les éventuelles infections, logiciels publicitaires (adware) ou programmes potentiellement indésirables. Téléchargez Malwarebytes via le lien suivant et enregistrez-le sur votre bureau :

Malwarebytes Anti-Malware 0.00 KB 29 downloads

Malwarebytes ‘Anti-Malware est un logiciel gratuit destiné à protéger les…Une fois téléchargé, fermez tous les programmes et fenêtre sur votre ordinateur. Double-cliquez sur l’icône sur votre bureau nommée mb3-setup-…exe . Cela va démarrer l’installation de MBAM sur votre ordinateur.

Lorsque l’installation commence, continuez à suivre les invites afin de poursuivre le processus d’installation. N’apportez aucune modification aux paramètres par défaut et lorsque le programme est terminé, veillez à laisser la case Lancer Malwarebytes Anti-Malware cochée. Cliquez ensuite sur le bouton Terminer . Si MalwareBytes vous invite à redémarrer, ne le faites pas.

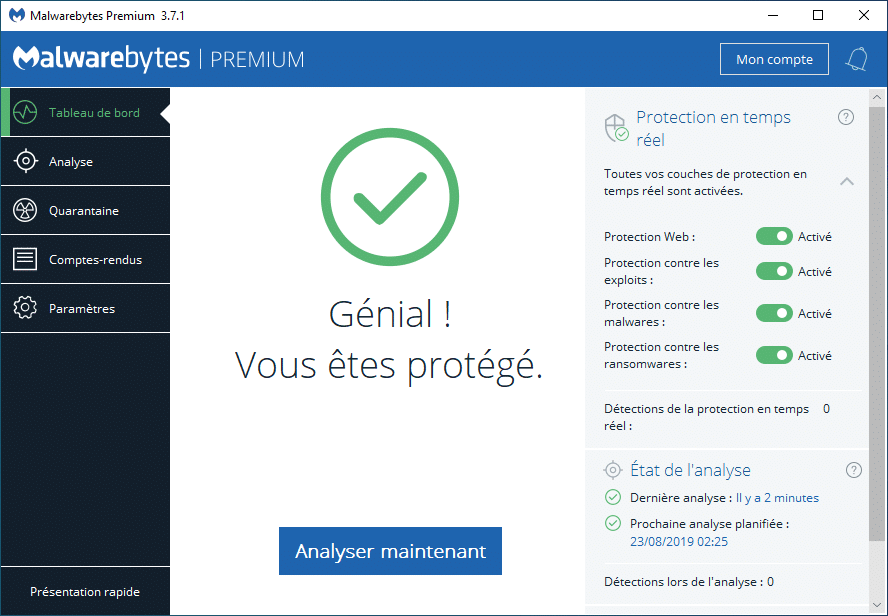

MBAM va maintenant démarrer et vous serez sur l’écran principal comme indiqué ci-dessous

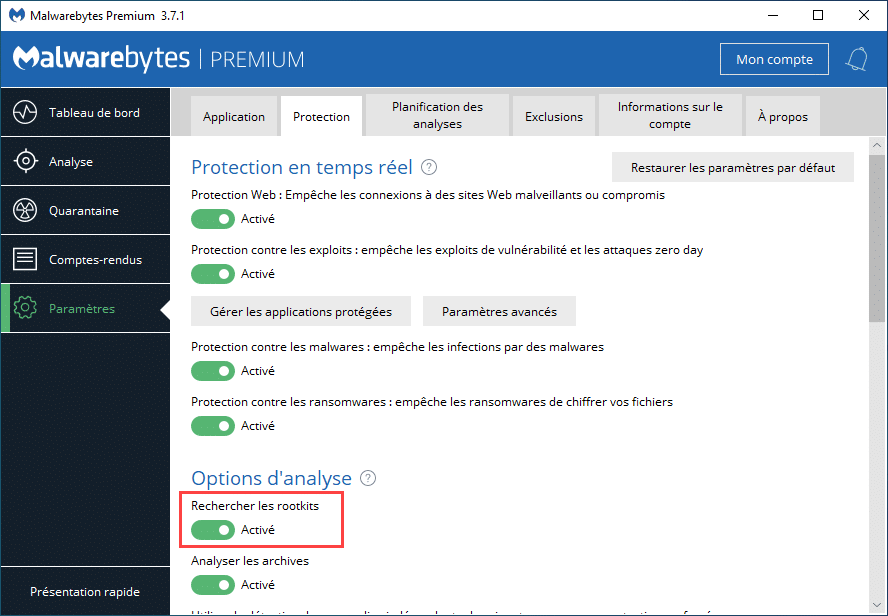

Nous devons maintenant permettre à l’analyse des rootkits de détecter le plus grand nombre possible de malwares et de programmes indésirables possible avec MalwareBytes. Pour ce faire, cliquez sur le bouton Paramètres sur le côté gauche de l’écran et vous serez amené à la section des paramètres généraux.

Maintenant, cliquez sur l’onglet Protection en haut de l’écran. Les paramètres que MalwareBytes utilisera lors de l’analyse de votre ordinateur vont maintenant s’afficher.

MBAM va maintenant démarrer et vous serez sur l’écran principal comme indiqué ci-dessous.

Nous devons maintenant permettre à l’analyse des rootkits de détecter le plus grand nombre possible de malwares et de programmes indésirables possible avec MalwareBytes. Pour ce faire, cliquez sur le bouton Paramètres sur le côté gauche de l’écran et vous serez amené à la section des paramètres généraux.

Maintenant, cliquez sur l’onglet Protection en haut de l’écran. Les paramètres que MalwareBytes utilisera lors de l’analyse de votre ordinateur vont maintenant s’afficher.

Sur cet écran, activez le paramètre « Rechercher les rootkits » en cliquant sur l’interrupteur à bascule pour qu’il devienne vert.

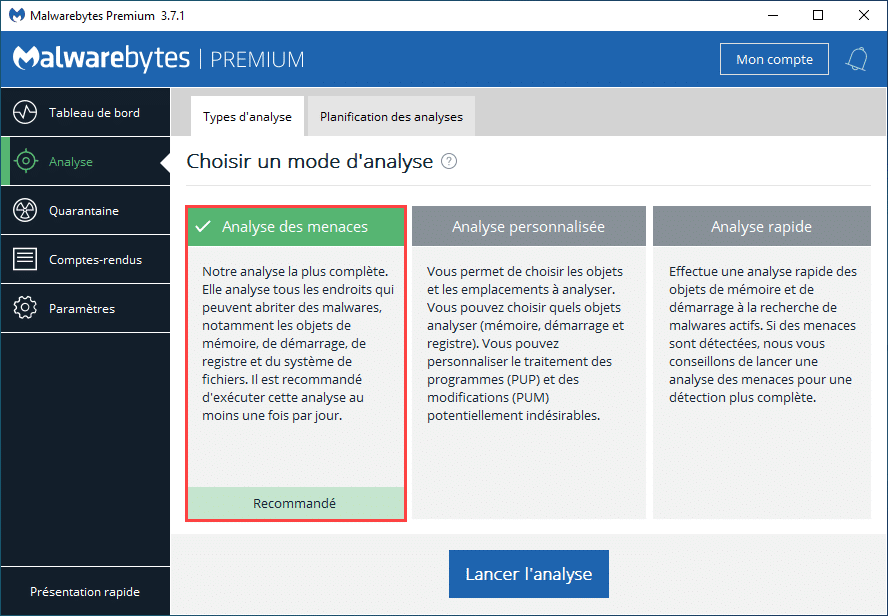

Maintenant que vous avez activé l’analyse de rootkit, cliquez sur le bouton Analyserpour accéder à l’écran d’analyse.

Assurez-vous que l’ analyse des menaces est sélectionné, puis cliquez sur le bouton Démarrer l’analyse . Si une mise à jour est disponible pour Malwarebytes, celle-ci sera automatiquement téléchargée et installée avant d’effectuer l’analyse.dix

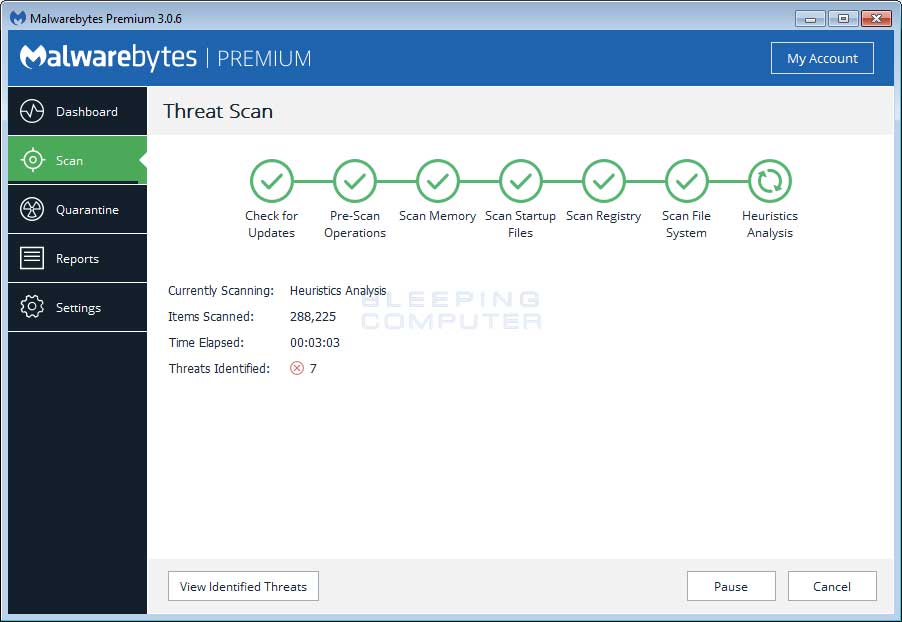

MBAM va maintenant commencer à scanner votre ordinateur pour détecter les logiciels malveillants. Ce processus peut prendre un certain temps. Nous vous suggérons donc de faire autre chose et de vérifier périodiquement l’état de l’analyse pour voir quand elle est terminée.

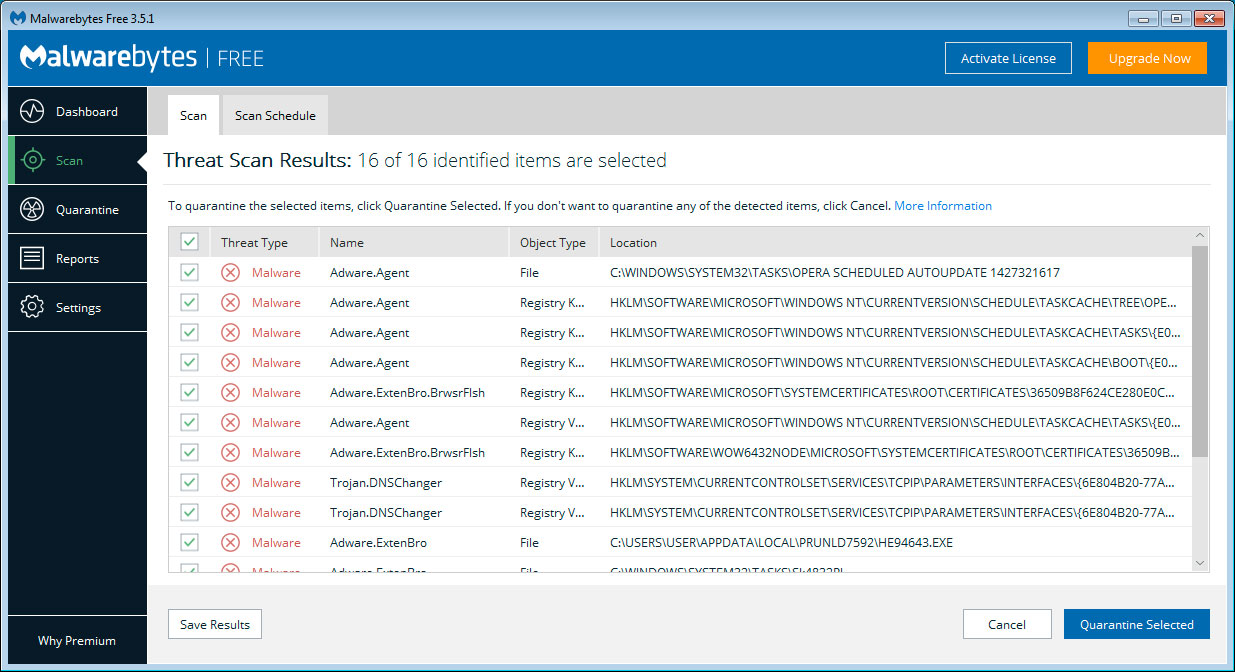

Une fois l’analyse terminée, MBAM affiche un écran contenant les logiciels malveillants, les logiciels de publicité (adware) ou les programmes potentiellement indésirables détectés. Veuillez noter que les éléments trouvés peuvent différer de ce qui est montré dans l’image ci-dessous.

Vous devez maintenant cliquer sur le bouton Supprimer la sélection pour supprimer tous les éléments sélectionnés. MBAM va maintenant supprimer tous les fichiers et les clés de registre et les ajouter à la quarantaine des programmes. Lors de la suppression des fichiers, MBAM peut nécessiter un redémarrage pour en supprimer certains. S’il affiche un message indiquant qu’il doit redémarrer, autorisez-le. Une fois que votre ordinateur a redémarré et que vous êtes connecté, continuez avec le reste des étapes.12

Vous pouvez maintenant quitter le programme MBAM.13

À ce stade, vous devez télécharger Zemana Anti Malware, ou ZAM, afin de scanner votre ordinateur à la recherche d’infections, de logiciels publicitaires ou de programmes potentiellement indésirables. Téléchargez Zemana AntiMalware à l’emplacement suivant et enregistrez-le sur votre bureau :

Zemana 0.00 KB 30 downloads

Zemana AntiMalware Free est un logiciel de protection antivirus pour Windows. Reposant…Une fois téléchargé, fermez tous les programmes et ouvrez Windows sur votre ordinateur.

Maintenant, double-cliquez sur l’icône sur votre bureau nommée Zemana.AntiMalware.Setup.exe . Cela démarrera l’installation de Zemana AntiMalware sur votre ordinateur.

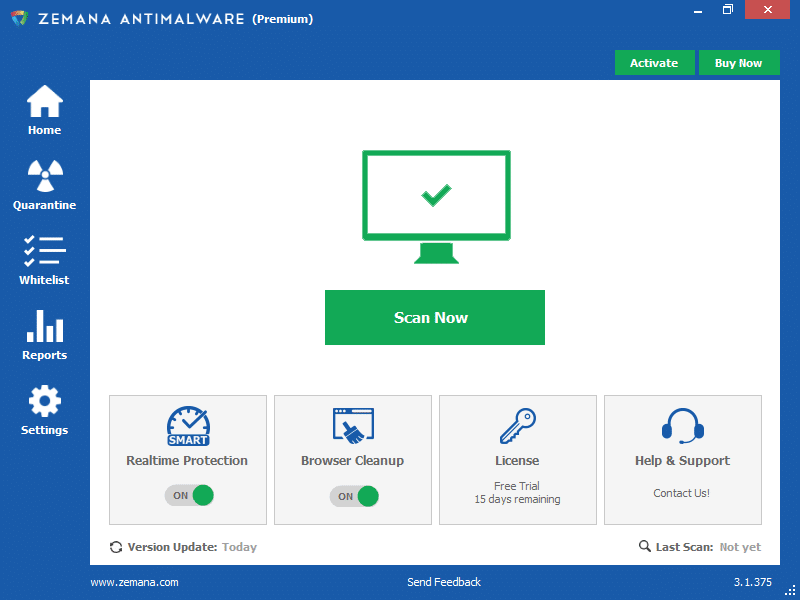

Lorsque l’installation commence, continuez à suivre les invites afin de poursuivre le processus d’installation. N’apportez aucune modification aux paramètres par défaut et, une fois le programme installé, Zemana se lancera automatiquement et affichera l’écran principal.

Vous allez maintenant être à l’écran principal de Zemana AntiMalware, comme indiqué ci-dessous.

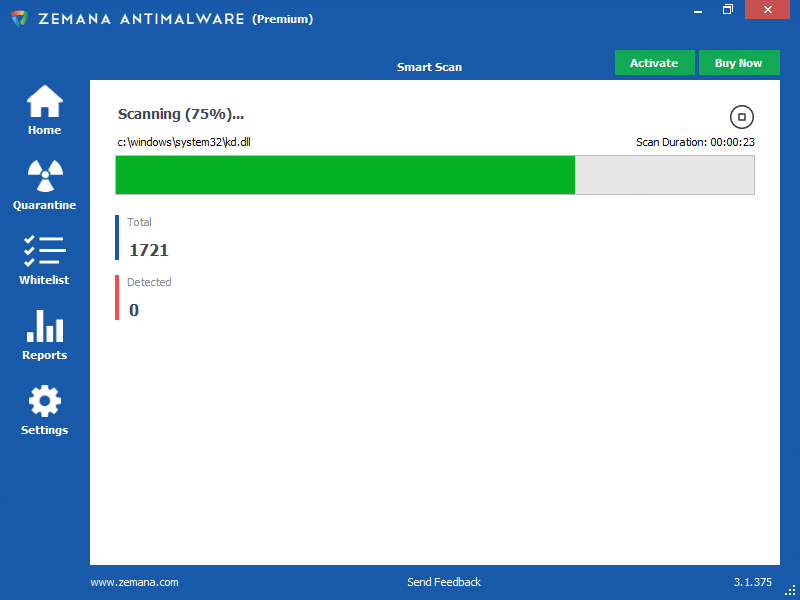

Au-dessus du bouton Analyser, modifiez le type d’analyse en Analyse approfondiepuis cliquez sur le bouton Analyser pour lancer l’analyse du programme malveillant.

Zemana AntiMalware va maintenant commencer à scanner votre ordinateur à la recherche de logiciels malveillants, de logiciels publicitaires et de programmes potentiellement indésirables. Ce processus peut prendre un certain temps. Nous vous suggérons donc de faire autre chose et de vérifier périodiquement l’état de l’analyse pour voir quand elle est terminée.

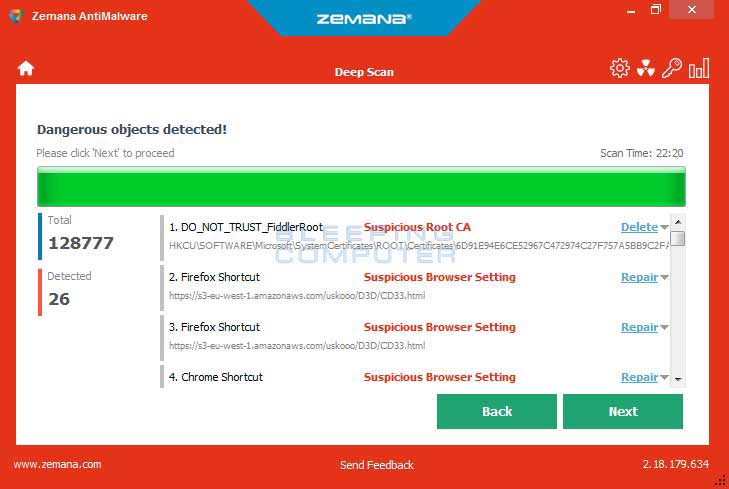

Une fois que Zemana a fini de numériser, un écran apparaît indiquant les programmes détectés. Veuillez noter que les objets trouvés peuvent différer de ce qui est montré dans l’image ci-dessous.

Passez en revue les résultats de l’analyse et lorsque vous êtes prêt à poursuivre le processus de nettoyage, cliquez sur le bouton Suivant pour supprimer ou réparer tous les résultats sélectionnés. Une fois que vous avez cliqué sur le bouton Suivant, Zemana supprimera tous les fichiers indésirables et corrigera les fichiers légitimes modifiés. Si vous recevez un avertissement indiquant que Zemana doit fermer vos navigateurs ouverts, fermez tous les navigateurs Web éventuellement ouverts, puis cliquez sur le bouton OK pour continuer.

Zemana va maintenant créer un point de restauration du système, supprimer les fichiers détectés et réparer les fichiers modifiés.

Une fois le processus terminé, un écran indiquant Terminé apparaîtra. Sur cet écran, vous pouvez maintenant fermer l’écran de Zemana AntiMalware et continuer avec le reste des instructions.

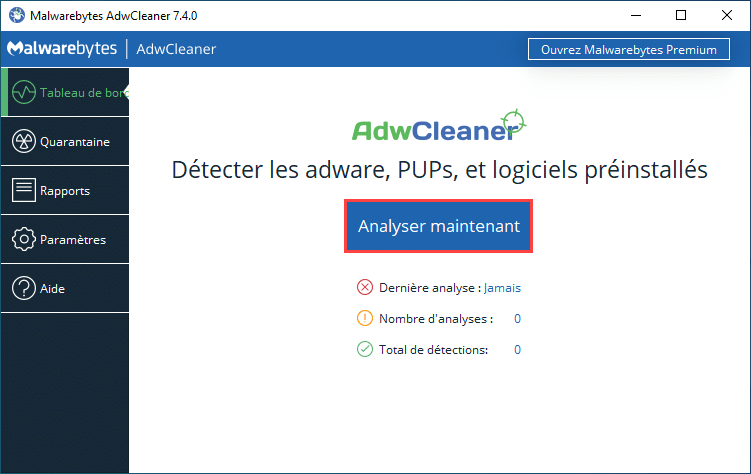

Maintenant, téléchargez AdwCleaner et enregistrez-le sur votre bureau. AdwCleaner analysera votre ordinateur à la recherche de programmes publicitaires pouvant avoir été installés sur votre ordinateur à votre insu. Vous pouvez télécharger AdwCleaner à partir de l’URL suivante :

AdwCleaner 0.00 KB 199 downloads

Nettoyage rapide et puissant. Un ordinateur lent ? Des messages étranges sortis…Lorsque le téléchargement d’AdwCleaner est terminé, double-cliquez sur l’icôneAdwCleaner.exe qui apparaît maintenant sur votre bureau. Une fois que vous double-cliquez sur l’icône, le programme AdwCleaner s’ouvrira et le contrat de licence du programme vous sera présenté. Après l’avoir lu, cliquez sur le bouton J’accepte si vous souhaitez continuer. Sinon, cliquez sur le bouton Je ne suis pas d’accord pour fermer le programme. Si Windows vous demande si vous souhaitez ou non exécuter AdwCleaner, veuillez le laisser s’exécuter.

Si vous avez choisi de continuer, l’écran de démarrage s’affichera comme indiqué ci-dessous.

Cliquez maintenant sur le bouton Numériser dans AdwCleaner. Le programme va maintenant commencer à rechercher des programmes publicitaires connus pouvant être installés sur votre ordinateur. Une fois terminé, tous les éléments trouvés dans la section Résultats de l’écran ci-dessus seront affichés. Consultez les résultats et essayez de déterminer si les programmes répertoriés contiennent des programmes que vous ne souhaitez pas installer. Si vous trouvez des programmes que vous devez conserver, décochez les entrées qui leur sont associées.

Pour de nombreuses personnes, le contenu de la section Résultats peut paraître déroutant. À moins que vous ne voyiez un nom de programme dont vous savez qu’il ne devrait pas être supprimé, passez à l’étape suivante.

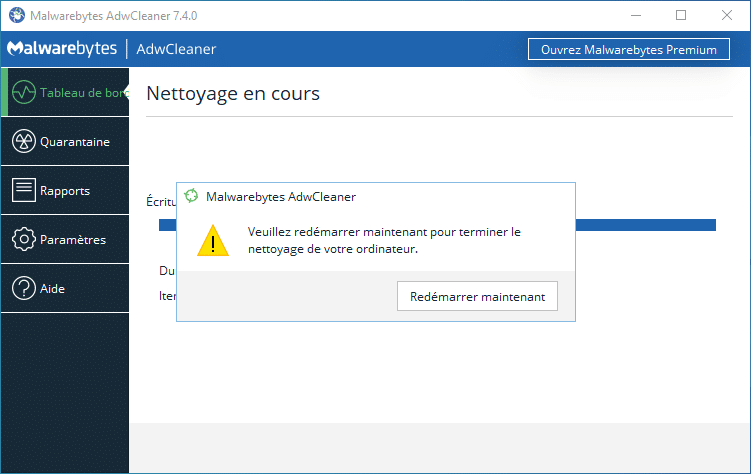

Pour supprimer les programmes publicitaires détectés à l’étape précédente, cliquez sur le bouton Nettoyer de l’écran AdwCleaner. AdwCleaner va maintenant vous demander de sauvegarder tous les fichiers ou données ouverts, car le programme devra fermer tous les programmes ouverts avant de commencer à nettoyer.

Sauvegardez votre travail, puis cliquez sur le bouton OK. AdwCleaner va maintenant supprimer tous les logiciels publicitaires détectés de votre ordinateur.Lorsque cela est fait, une alerte apparaîtra pour expliquer ce que sont les PUP (programmes potentiellement indésirables) et les adwares. Veuillez lire ces informations et appuyer sur le bouton OK . Vous recevrez maintenant une alerte indiquant que AdwCleaner doit redémarrer votre ordinateur.

Cliquez sur le bouton OK pour laisser AdwCleaner redémarrer votre ordinateur.

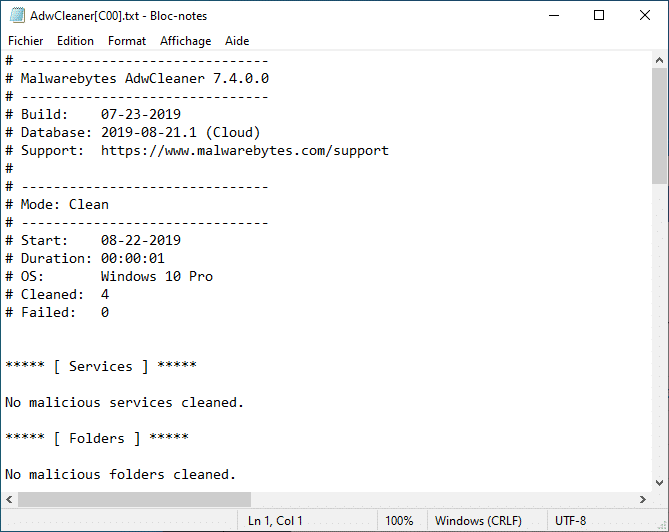

Lorsque votre ordinateur redémarre et que vous êtes connecté, AdwCleaner ouvre automatiquement un fichier journal contenant les fichiers, les clés de registre et les programmes supprimés de votre ordinateur.

Veuillez consulter ce fichier journal, puis fermez la fenêtre du Bloc-notes.26

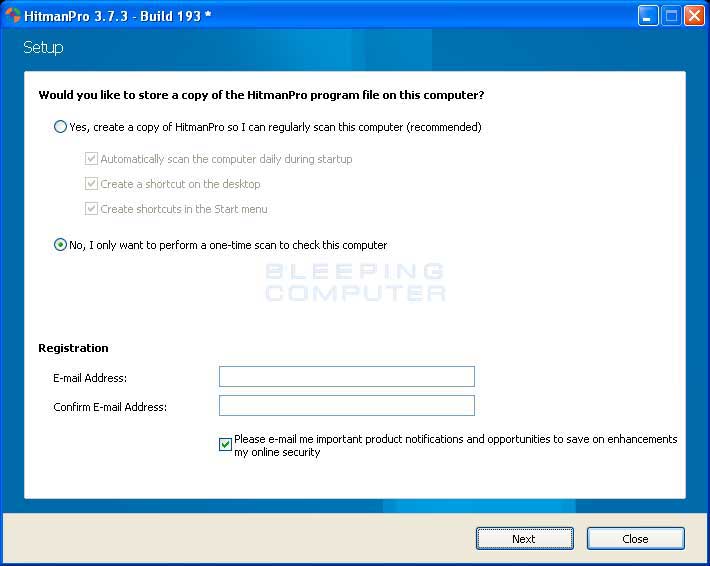

Vous devez maintenant télécharger HitmanPro à l’emplacement suivant et l’enregistrer sur votre bureau :

HitmanPro 11Mo 41 downloads

Hitman Pro n’a absolument rien à voir avec le jeu du même nom. Il s’agit en fait…Lorsque vous visitez la page ci-dessus, veuillez télécharger la version qui correspond au type de bit de la version de Windows que vous utilisez.27

Une fois téléchargé, double-cliquez sur le fichier nommé HitmanPro.exe (pour les versions 32 bits de Windows) ou HitmanPro_x64.exe (pour les versions 64 bits de Windows). Lorsque le programme commence, l’écran de démarrage s’affiche, comme indiqué ci-dessous.

Cliquez maintenant sur le bouton Suivant pour poursuivre le processus de numérisation.

Vous allez maintenant être à l’écran de configuration HitmanPro. Si vous souhaitez installer la version d’essai de 30 jours pour HitmanPro, sélectionnez l’option Oui, créez une copie de HitmanPro afin que je puisse scanner régulièrement cet ordinateur (recommandé) . Sinon, si vous souhaitez uniquement analyser l’ordinateur cette fois-ci, sélectionnez Non, je souhaite uniquement effectuer une analyse unique pour cocher cette option.

Une fois que vous avez sélectionné l’une des options, veuillez cliquer sur le bouton Suivant.

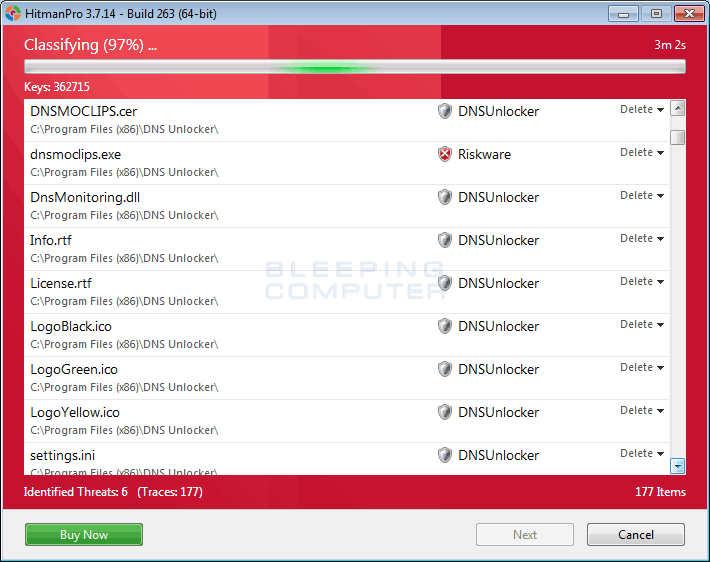

HitmanPro va maintenant commencer à analyser votre ordinateur à la recherche d’infections, de logiciels publicitaires et de programmes potentiellement indésirables. Quand il aura fini, il affichera une liste de tous les objets trouvés par Hitman, comme indiqué dans l’image ci-dessous. Veuillez noter que les éléments trouvés peuvent différer de ce qui est montré dans l’image.

Vous devez maintenant cliquer sur le bouton Suivant pour que HitmanPro supprime les éléments détectés. Une fois cette opération terminée, un écran Résultats de la suppression s’affiche, indiquant l’état des divers programmes supprimés. Sur cet écran, vous devez cliquer sur le bouton Suivant , puis si vous y êtes invité, vous devez cliquer sur le bouton Redémarrer . Si HitmanPro ne vous invite pas à redémarrer, cliquez simplement sur le bouton Fermer .

Une fois que votre ordinateur a redémarré ou que vous avez appuyé sur le bouton Fermer, vous devriez maintenant être sur votre bureau Windows.30

Étant donné que de nombreux logiciels malveillants et programmes indésirables sont installés au moyen de vulnérabilités trouvées dans des programmes obsolètes et non sécurisés, il est fortement recommandé d’utiliser Secunia PSI pour rechercher les programmes vulnérables sur votre ordinateur. Vous trouverez un tutoriel sur l’utilisation de Secunia PSI pour rechercher des programmes vulnérables:

Comment détecter les programmes vulnérables et obsolètes à l’aide de Secunia Personal Software Inspector

Votre ordinateur devrait maintenant être libre du programme de remplacement du cheval de Troie ExtenBro DNS . Si votre solution de sécurité actuelle autorise ce programme sur votre ordinateur, vous pouvez envisager d’ acheter la version complète de Malwarebytes Anti-Malware pour vous protéger de ces types de menaces à l’avenir.